En Inttelec, solo vendemos a sub distribuidores o integradores previamente registrados. Si desea obtener los beneficios de ser cliente de Inttelec

Pre Regístrese aquí

. Si usted es usuario final, puede proporcionarnos sus datos en

este formulario

y en breve será contactado por una empresa especializada y cercana a su domicilio

LO MAS BUSCADO teleFonos ip CONMUTADORES REDES WIFI NETWORKING VOCEO IP 4G/5G/LTE DIADEMAS OFERTAS

ESTE CURSO INCLUYE

Certificado de Asistencia/Participación emitido por el entrenador

Libro de Estudio + Manual de Laboratorios

Cuestionarios de preparación por Capítulos

Acceso permanente al portal de entrenamiento

Acceso a todas las futuras actualizaciones de contenidos

SOBRE EL CURSO ON-LINE

Entrenador en vivo a través de plataforma en línea

20 horas de duración (4 días, 5 horas cada día)

Certificación se obtiene con un puntaje mínimo de 6.0/10 (60%)

Examen de certificación solo se aplica de manera presencial

Nivel del curso: Intermedio-Avanzado

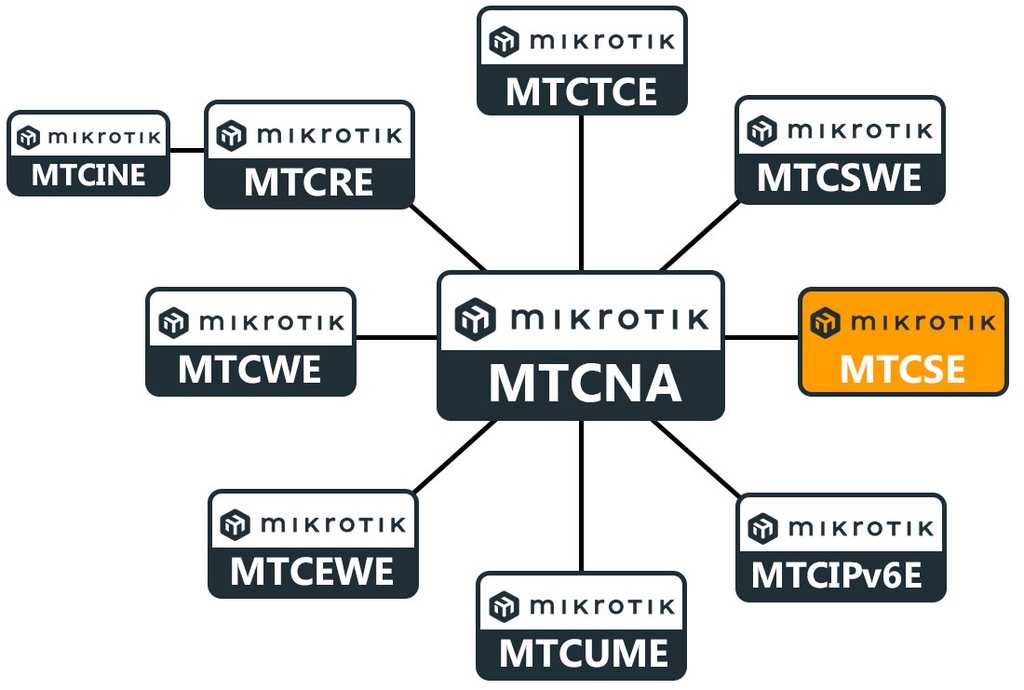

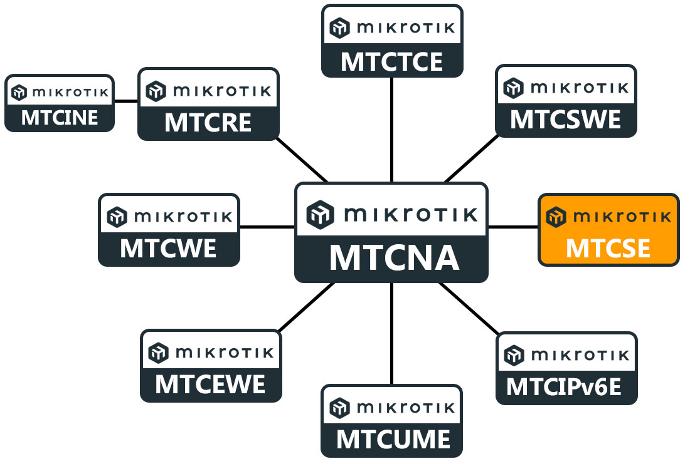

PRE REQUISITOS

Haber tomado el curso de certificación MTCNA

Sólidos conocimientos de Direccionamiento IP, Subnetting y VLSM

Se sugiere tener experiencia previa configurando equipos MikroTik

Conexión a Internet de por lo menos 1 Mbps de ancho de banda

Computadora, Tablet o Teléfono celular durante el entrenamiento

MODALIDADES QUE SE OFRECEN:

- Curso en línea (No incluye examen de certificación) $ 195

- Curso de Renovación con examen en línea (MTCOPS) $ 177

- Examen de certificación $ 77 aproximado*

* Los exámenes deben ser presenciales, por lo que, la ciudad, costo y fecha dependerá del número de interesados. Precios en dólares más IVA,

DESCRIPCIÓN:

Al finalizar esta certificación, el estudiante será capaz de planificar e implementar la seguridad adecuada y ofrecer medidas adecuadas para la red.

Esta certificación es para ingenieros y técnicos de redes que quieran desplegar y mantener seguras las redes con dispositivos MikroTik.

Se requiere como prerrequisito la certificación de MTCNA

A quién va dirigido

Ingenieros y Técnicos en Redes, Telecomunicaciones y afines, que desea implementar y dar soporte a:

Redes Corporativas.

Clientes WISP e ISP.

Personas que buscan obtener la certificación MTCSE

Ingenieros de Redes involucrados en actividades de pre-venta y post-venta en soporte e instalación de redes corporativa y PYMES

Ingenieros de Redes, Administradores de Red, Técnicos en Soporte de Redes, y Técnicos de Soporte a Usuario (Help Desk)

TEMARIO

- Bienvenida Curso Certificación MTCSE

- Creación de tu cuenta en www.mikrotik.com

- Sobre el Examen de Certificación MikroTik MTCSE

- Sobre el Certificado de Asistencia y Participación al curso MTCSE

- Material de Estudio Curso MTCSE

- Seguridad Informática

- Principios de Seguridad informática

- Etapas del proceso de la seguridad informática

- Ataques, mecanismos y servicios de seguridad

- Tipos de ataques y amenazas de seguridad

- Ataques Activos

- Ataques Pasivos

- Mecanismos de seguridad

- Amenazas de seguridad

- Botnet

- DDoS

- Hacking

- Malware

- Phishing

- Ransomware

- Spam

- Spoofing

- Spyware & Adware

- Trojan Horses

- Virus

- Worm

- Despliegue de Seguridad con MikroTik

- MikroTik como Firewall Principal

- MikroTik como Firewall Especifico

- MikroTik como un IPS

- MikroTik con un IDS como trigger

- Stateful Firewall

- Connection Tracking

- Laboratorio 2.1 – Análisis de Tráfico en base al Connection Tracking

- Laboratorio 2.2 – Asegurando Áreas

- Packet Flow

- Conceptos Básicos

- Detalle de facilidades

- Procesos y decisiones automáticas

- Tabla de RAW

- Chains

- Ataque SYN Flood

- Configuraciones por Defecto

- CPE Router

- LTE CPE AP router

- AP Router (single or dual band)

- PTP Bridge (AP o CPE)

- WISP Bridge

- Switch

- Solo IP

- CAP

- IPv6

- Firewall para el Router

- Firewall para los clientes

- Acceso de Gestión

- Bridge Firewall

- Propiedades

- Laboratorio 2.2 – Firewall Bridge

- Plantilla de Firewall Básico (Chain=Input y Chain=Forward)

- Filtrado ICMP

- Estructura del segmento ICMP

- Tabla de Recomendaciones de Filtrado ICMP

- ¿Cómo trabajan los filtros ICMP?

- MikroTik Neighbor Discovery Protocol

- Lab 3.1 – Ataques MNDP

- Lab 3.2 – Prevención de Ataques MNDP

- Lab 3.3 – Ataque DHCP Starvation

- Prevención del Ataque DHCP Starvation

- Lab 3.4 – Ataque Rogue DHCP server

- Prevención del ataque DHCP Rogue Server

- Lab 3.5 – Ataque TCP SYN

- Lab 3.6 – Prevención de Ataque TCP SYN

- Lab 3.7 – Ataque UDP Flood

- Lab 3.8 – Prevención de ataque UDP Flood

- Lab 3.9 – Ataque ICMP Smurf

- Lab 3.10 – Prevención de Ataque ICMP Smurf

- Ataques de Fuerza Bruta

- Lab 3.11 – Prevención de Ataques de Fuerza Bruta

- Lab 3.12 – Escaneo de Puertos (Port Scan)

- Lab 3.13 – Prevención de Escaneo de Puertos

- Criptografía

- Mecanismos de Seguridad

- Cifrado

- Terminología

- Métodos de cifrado

- Cifrado Simétrico

- Cifrado Asimétrico

- Algoritmos de Claves Asimétricas

- Public Key Infrastructure (PKI)

- Funciones de una PKI

- Componentes de una PKI

- Funcionamiento de una PKI

- Certificados de clave publica

- Certificados Digitales

- X.509

- Contenido de cada certificado

- Certificate Authority (CA)

- Certificate Revocation List (CRL)

- Self-Signed Certificates

- Laboratorio 4.1 – Creación de certificados y acceso por https al MikroTik

- Conexiones Seguras

- Certificados válidos Gratuitos

- Port Knocking

- ¿Cómo trabaja el Port Knocking?

- Port Knocking para Windows

- Port Knocking para Linux

- Puertos por defecto de los Servicios

- Tunelización a través de SSH

- Túneles encriptados en RouterOS

- L2TP

- L2TP Client (cliente l2tp)

- L2TP Server (servidor l2tp)

- L2TP/IPsec

- Laboratorio 6.1 - L2TP/IPsec

- SSTP

- ¿Como trabaja SSTP?

- Certificados en STTP

- Mensajes de errores en los certificados

- Cliente SSTP

- Server SSTP

- Laboratorio 6.2 - SSTP (Server MikroTik / Client Windows)

- IPsec

- Beneficios de IPsec

- Modos de IPsec

- Modo transporte

- Modo túnel

- Arquitectura de IPsec

- Authentication Header (AH)

- Encapsulating Security Payload (ESP)

- Internet Key Exchange (IKE)

- Modos IKE

- Policies

- Laboratorio 6.3 – Túnel IPsec Site to Site

ESPECIFICACIONES PARA COMPARAR

| Marca | MIKROTIK |